|

������ϣ�network failure����ָ����Ӳ�������⡢������©��������������������������ṩ��������ͷ���������״̬��

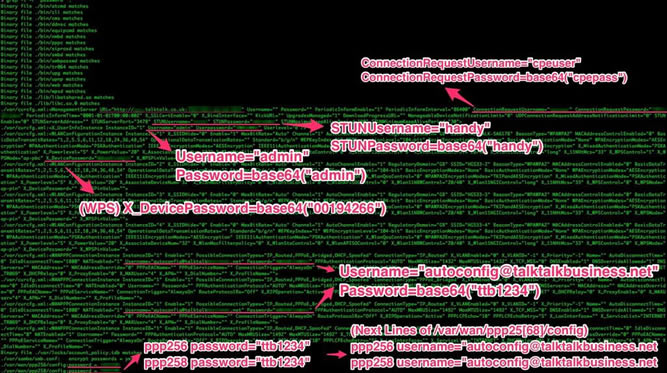

���� �ڵ�һ�����У���ͨ��UART�����˵��ԣ������ʹ��������ҳ��ʹ��Shell��������ȡroot��Ȩ�����ˣ����Ѿ����Է���·������Ȼ������������һ������·�����ˡ��տ�ʼʱ���о���·������������ʣ�����Ҫ����Ĺ��ߣ����Ҿ��������dz���Ȥ�Ľ�������Ҫ��Ӳ�������ϵ��ˣ�����û��ʱ�䡣��ͨ�����ﵽ���ߵļ�����������©����ISPЭ��ȡ� ���Ľ�����ԭʼ���ߵ���ͼ�����ұ��Ľ��ܵĹ��ߺͼ�������ð���ԣ����������Ϸ���ʹ�����ǡ� ���� �����ͼƬ����ǰ�����Ľ��

��Enter��������������Ϣ����ӭʹ��ATP Cli���͵�¼��ʾ������֮�����ǿ���ʹ��Ĭ������admin��admin�ɹ���¼��Ȼ����BusyBox�� ------------------------------- -----Welcome to ATP Cli------ ------------------------------- Login: admin Password: #Password is ��admin' ATP>shell BusyBox vv1.9.1 (2013-08-29 11:15:00 CST) built-in shell (ash) Enter 'help' for a list of built-in commands. # ls var usr tmp sbin proc mnt lib init etc dev bin ���������ǿ��Է����̼�����������Ralink IC�� U-boot���豸���������Է����豸���ڴ�ӳ�䣬���������̼���������ִ��һЩ��Խϵͼ�������� ATP�����Կ�����������д����ȡ������ϣ������Կ�����Linux�ںˡ� Busybox��������һЩ��õ�Linux������ߵĹ����䣬����Ϊ�����ṩ��һЩShell���

��������������л�õͼ�����Ȩ�ޣ���϶���������������ݡ��������Ǻ���ʹ��BusyBox�ĺû��ᡣ���ڣ����ص��������˳����������������������ʾ��һЩ����Ҳ�dz���Ҫ�������ǿ�����Щ���Ա���ʹ�á� ����˳�� ����˳�����кܶ�������Ȼ����һЩ������Ϣ������ѹ���㷨������Σ�

Ӣ�ض�������dz����ã��ҿ�����������з�����

������Ϣ

������������ʱ��������Ҫ����ѹ���㷨���Ա���õ��˽�ʹ������Щѹ���㷨�� ATP��BusyBox ·�����е�Ralink IC��Ҫ��̼���ATP��һ��ʹ�ã��Բ��п��ƴ洢��Ԫ�ʹ������ݣ�ͬʱȷ��Ӳ���Ĺ���״̬��Ҳ����˵������ATP�����Ա���ΪLinux�ںˣ�����ǰ��֪����ATP��CLI���������dz����ޡ� ATP>help Welcome to ATP command line tool. If any question, please input "?" at the end of command. ATP>? cls debug help save ? exit ATP> �˴���shell������δ�ἰhelp�����ͨ��������sh��shell�С� ATP CLI�е���������10������Ȼ��û�п����ļ����ļ������ĸ��ӷ����������Ϊʲô����BusyBox��ԭ��

BusyBox�����������ļ��ͳ�����Unix�����Կ����dz����㡣ֵ��ע����ǣ������Խ�ʡ�ڴ档��ls��cd���������ϵͳ��ʼ�����ű�����������Щ���������ҽ�Ralink IC����Linux������ ����BusyBox�Բ鿴shell���������Щ���� ATP>shell BusyBox vv1.9.1 (2013-08-29 11:15:00 CST) built-in shell (ash) Enter 'help' for a list of built-in commands. # ls var usr tmp sbin proc mnt lib init etc dev bin # # ls /bin zebra swapdev printserver ln ebtables cat wpsd startbsp pppc klog dns busybox wlancmd sntp ping kill dms brctl web smbpasswd ntfs-3g iwpriv dhcps atserver usbserver smbd nmbd iwconfig dhcpc atmcmd usbmount sleep netstat iptables ddnsc atcmd upnp siproxd mount ipp date at upg sh mldproxy ipcheck cwmp ash umount scanner mknod ip cp adslcmd tr111 rm mkdir igmpproxy console acl tr064 ripd mii_mgr hw_nat cms ac telnetd reg mic ethcmd cli tc radvdump ls equipcmd chown switch ps log echo chmod # ����ע�BusyBox�����𣬲��ҷ����ļ�ϵͳ������busybox�������ļ�/ bin /������һ���õĿ�ʼ���������ݽ�����洢�ڴ˴���BusyBox�������ļ����� �����ļ�ϵͳ ���ڣ����Ѿ�Ū�������Щ������ã�Ȼ���һῴ�����������õ����ݣ���ˣ��ڶ�ϵͳ��һ�����µ��˽�֮���Ҳ�����ÿ���ط�����ʾ��ϸ�����ݡ�����Ҳ��Ҫtop��� top����������ʾ��������ִ�еĹ��̣���Ȩ�������������û�������·������ǰ���ڿ���״̬����������ʾ������Ϣ��

��һ��������ʾusbmount�������У�������·������USB�ӿ�Ҳ�����ã�����USB������������ usb 1-1: new high speed USB device using rt3xxx-ehci and address 2 [...] ++++++sambacms.c 2374 renice=renice -n +10 -p 1423 �����װλ��Ϊ/ mnt / usb1_1 /��Ȼ������samba����������Щ����ļ�����/ etc / samba / �� # ls -l /etc/samba/ -rw-r--r-- 1 0 0 103 smbpasswd -rw-r--r-- 1 0 0 0 smbusers -rw-r--r-- 1 0 0 480 smb.conf -rw------- 1 0 0 8192 secrets.tdb # cat /etc/samba/smbpasswd nobody:0:XXXXXXXXXXXXXXXXXXX:564E923F5AF30J373F7C8_______4D2A:[U ]:LCT-1ED36884: �������� netstat -a�������Щ�˿��Ѵ� iptables �Clist�����ǿ�������Զ�̵�¼���������ӵ����磬�����Ҹ�ϲ���������״̬�� wlancmd������Զ�̿��������źš� / etc / profile / etc / inetd / etc / services / var /��ϵͳ����ʱʹ�õ��ļ�λ�� / etc /��ϵͳ�����ļ��ȡ� / var /��/ etc /�����ܶ��ļ���/ etc / serverkey.pem��ʲô�����

��Ƕ��ʽ�豸���ҵ�TLS֤�飨˽Կ���������ġ������ڵ����ͺŵ��豸�ϻ�ȡ˽Կ����Ҳ�������������ͬ�ͺŵ��豸��˽Կ���Դӷ����ṩ�̴���á���һ���棬�������Զ�̷�����ͨ�ŵĹ���֤��Ҳ�Ǻܳ����ġ����������ҵ��������������ԡ�ͬһ���˵�ǩ������ /etc/servercert.pem�����п����Ƿ�������Կ /etc/root.pem���Ƿ�������ӵ�����������ȷ���� ��������λ��/ etc / ppp256 / config��/ etc / ppp258 / config��

������֤����ƾ֤����ϢҲ��ͨ��HTTP�ӿڴ��ݣ������������˸����ԭ���ԺԴ˽��н��ܡ���Ϣ̫�࣬������Ҫ����ʱ����з��������������Ҫʹ����ǰ�Ĵ��������������Խ��з����� �ռ���Ϣ ���ռ������ݸ��Ƶ������������������һЩ�ļ��Բ��ҡ� -name * .pem����������ʾ����TLS֤�顣��Ҫ���ļ������������� grep -i -r���롣

�������ҿ��Կ���֤����Ϣ������Ϣ��Ҫ�ṩ��TR-069�����ط����STUNЭ�顣 STUN��һ������Э�飬������λ��NAT������NAT������Ŀͻ��˴����Լ��Ĺ��������ַ���ҳ�����֧�ֵ�NAT�����Լ���NAT��ij�����ض˿ڵ�Internet�˿ڡ���Ȼ����Щ����ͨ��HTTP�ӿ���ʵ�֣�������Щͨ�������صġ�����������κ����⣬�����Ķ����ġ������кܶ�TR-069Э����������ݡ��һ����Ի��BASE64��ʽ��֤����Ϣ���������ݼ����Բ�һЩ�� $ echo ��QUJCNFVCTU4=�� | base64 -D

ABB4UBMN

����·���������õ�WiFi���롣��������չʾ��������Ȥ���ļ������Dz����漰���ݣ�������·��������ʱ����Ҫ��ɲ��� /var/curcfg.xml����ǰ�������ļ�����Ҫ������ʱ���õ�WiFi���루base64��ʽ���� /etc/defaultcfg.xml��Ĭ�������ļ����ڻָ��������ã���������·������Ĭ��������Ϣ�� ATP��CLI�� ATP��CLI�����ṩһЩ�������Ȥ��һ����-shell-debug�����������������������ĵ��ԣ�������ʾ������ֻ��Ϊ���ṩ��һЩ����igmpproxy��cwmp��sysuptime��atpversion��������Щ�����Ǻ����á����ڿ���cwmp�����Ƿ���Է������á�����·������Զ�������й���

ֵ��ע����ǣ�CWMP��TR-069)Ҳ��·����Զ����أ���������û�б���ʱ�䡣��ʱ��������ATP��������Ч�������Ļ�Ͱ����˵������沢�˳�����Щ�ƺ�����һ���輸��û��Ӱ�졣

bootloader�����н��� bootloader�����н�����Է���ijЩ�ڴ������Dz��ҵ��ǣ���û��������ֱ�ӷ�������оƬ��Ȩ�ޡ�������������鿴�����Ϣ Please choose operation: 3: Boot system code via Flash (default). 4: Entr boot command line interface. You choosed 4 Stopped Uboot WatchDog Timer. 4: System Enter Boot Command Line Interface. U-Boot 1.1.3 (Aug 29 2013 - 11:16:19) RT3352 # help ? - alias for 'help' bootm - boot application image from memory cp - memory copy erase - erase SPI FLASH memory go - start application at address 'addr' help - print online help md - memory display mdio - Ralink PHY register R/W command !! mm - memory modify (auto-incrementing) mw - memory write (fill) nm - memory modify (constant address) printenv- print environment variables reset - Perform RESET of the CPU rf - read/write rf register saveenv - save environment variables to persistent storage setenv - set environment variables uip - uip command version - print monitor version RT3352 # ��������Ҫע����ǣ�������Ҫʹ�����ǣ�����Ҫ������Щ���mm��mw��nm����Ȼ����Щ����һ�����ء���ijЩ����£����������豸����������Ȼ��ʹ�豸���שͷ������������£�md���ڴ���ʾ����printenv�����������ҵ�ע�⡣ RT3352 # printenv bootcmd=tftp bootdelay=2 baudrate=57600 ethaddr="00:AA:BB:CC:DD:10" ipaddr=192.168.1.1 serverip=192.168.1.2 ramargs=setenv bootargs root=/dev/ram rw addip=setenv bootargs $(bootargs) ip=$(ipaddr):$(serverip):$(gatewayip):$(netmask):$(hostname):$(netdev):off addmisc=setenv bootargs $(bootargs) console=ttyS0,$(baudrate) ethaddr=$(ethaddr) panic=1 flash_self=run ramargs addip addmisc;bootm $(kernel_addr) $(ramdisk_addr) kernel_addr=BF0000 u-boot=u-boot.bin load=tftp 8A100000 $(u-boot) u_b=protect off 1:0-1;era 1:0-1;cp.b 8A100000 B00000 $(filesize) loadfs=tftp 8A100000 root.cramfs u_fs=era bc540000 bc83ffff;cp.b 8A100000 BC540000 $(filesize) test_tftp=tftp 8A100000 root.cramfs;run test_tftp stdin=serial stdout=serial stderr=serial ethact=Eth0 (10/100-M) Environment size: 765/4092 bytes �ҿ��Կ���������UART�IJ�����������Ϣ���Լ�һЩ��Ȥ�Ĵ洢��Ԫ��ַ����Щ��ַ��Ϣ��Ӧ�����棬�������ڴ�ֻ��Ҫ�����ֽڼ��ɻ�ȡ����[0x00000000��0x00FFFFFF]�� �����ǿ�һ��������ʲô����������Ϣ��������ʽӿڣ���kernel_addr = BF0000�أ�

�й���badd����Ϣ������ζ�ŵ�ַ��Ч�� md����֮ǰ�Ѿ���Ӳ���룬��������֪�������ڳ��Է�����Ч���ڴ��ַ���ⲻ��һ���õĽ����������������������ǰ��������Ϣ��

ֵ��ע����ǣ���֮ǰ�Ѿ�ֹͣ��ͨ��bootloader�����н��潫linux�ں˼��ص��ڴ��еĹ��̣����ͨ���ý�����ʵ���Ϣ������ޡ� �ҿ���ʹ�ô˷�����SPI Flashͼ���ַ������룩���ڴ��в���������ݣ�����û�����⺬�塣��ֻ����������Ϥ�洢�ṹ�����磬��0x000d0000����һ���ش���ġ�

ʹ��md����������Կ���0x000d0000�ĸ��ġ� δ�������½���Ϲ̼���Ϣ��������ϸ���ݣ�����ϵͳ����ʼ��ȡ�������ݡ�

����Խ��Խ���ҵ��Ӧ������������ܹ�֮�ϣ���������ij�������Ч����ȫ�����У���Ϊ������������ٵľ���ս�� |

��ܰ��ʾ��ϲ����վ�Ļ������ղ�һ�±�վ��